白山ATD團隊及YUNDUN安全團隊梳理了目前上百家游戲客戶安全事件,統計出目前游戲客戶主要面臨如下應用層安全威脅:

1)賬號撞庫攻擊:隨著近年頻繁出現的數據庫泄露事件,撞庫正在成為主流的盜號方式;

2)DDoS攻擊:除最常見的DDoS外,針對游戲接口的CC攻擊似乎更具有技術含量,這種攻擊見不到真實源IP,見不到特別大的異常流量,但能導致服務器無法進行正常連接;

3)道具交易的量化攻擊:黑客通過分布式爬蟲爬取游戲道具價格等交易數據,再利用不同服務區信息不對等,在第三方平臺購買后加價賣出,賺取差價;

4)外掛:通過改變游戲正常數據、破壞游戲平衡,極大影響游戲運營。

目前大多數游戲客戶的安全防護體系還主要依靠威脅情報中心、設備指紋識別、策略&規則等方式,在滯后性、誤判誤報率、未知威脅識別等方面依然存在技術瓶頸。同時,大量安全設備采用串行/嵌入模式,不僅接入復雜、存在延遲,還具有服務中斷后影響正常業務的可能。

白山ATD團隊針對客戶的普遍安全問題,從基于AI技術的UEBA用戶行為分析、軟件云化旁路部署、支持內核態旁路阻斷三個維度打磨下一代安全產品,為游戲安全提供新思路。

一、下一代安全

1、基于AI技術的UEBA用戶行為分析

1)以用戶為視角

UEBA(用戶行為分析)的前提條件是轉換思維,以用戶為視角,從基于規則分析到關聯分析、行為建模、異常分析,彌補傳統SIEM(安全信息和事件管理)的不足,通過用戶實體行為異常分析來檢測各種業務與安全風險。

2)以行為建模為核心

白山基于六元組模型,即:時間、地點、人/ID、作用域、動作和結果,定義行為概念,進行行為建模;并采用無監督學習算法,利用個群對比、聚類分析、規律學習,解決大量樣本標記及場景多樣化的難題。

3)系統越來越聰明

在實際使用過程中,系統識別出的未知威脅還可以結合人工標注,安全專家定期針對少量異常行為進行標記,利用Active Learning(主動學習)算法,允許用戶進行有限標注,通過CNN(卷積神經元網絡)訓練少量樣本模型,進而通過模型串接,修正原有算法分析結果,最終算法可以更貼合企業業務場景、提升算法準確率。

2、軟件云化旁路部署

根據游戲客戶需求,ATD支持公有云、私有云兩種云化部署方式,私有化采用旁路部署,實現業務“零”影響。并支持日志或流量兩種方式接入,以及純內網運行或公網聯動運行,為業務構建安全最后一道防線。

3、內核態旁路阻斷

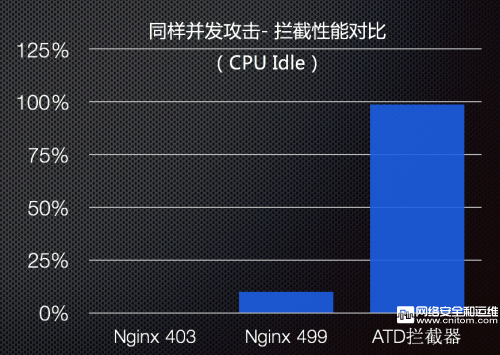

目前游戲行業常用的外部阻斷模式主要依靠硬件防火墻或Nginx返回403、401。但通過實驗我們發現:通過對比不做防護的情況下Nginx返回200與使用防護時Nginx返回403,后者將比前者多消耗10-20%的Nginx服務器資源。在這種情況下,如果攻擊者利用CC攻擊去打Nginx自動防護,服務器負載均衡比不做防護更容易被打垮。

為實現對業務的“零”影響,ATD率先采用了旁路部署模式。對比發現:在同樣并發攻擊下,Nginx 403、Nginx 499與ATD旁路攔截器的性能具有較大差距,旁路部署下的CPU Idle達99%。

二、游戲安全新思路

1、撞庫攻擊

撞庫攻擊中,攻擊者常用方式是使用偽造User Agent不斷更換User ID進行撞庫,并破解簽名算法,獲取到正確的簽名。從流量角度分析日志,其訪問行為是合法請求(UI、特征、請求地址、請求構造、參數等均合法);并且訪問頻率不高,平均每小時數百次訪問,甚至更低。但當我們對其進行實頻率轉換時,通過傅立葉變換轉變成頻率行為,我們可以看到其訪問行為具有周期性,通過頻域個群對比,最終確認是撞庫攻擊。

2、CC攻擊

一般游戲客戶的登錄接口的性能都較低,部分攻擊者會偽造Firefox User Agent對登錄接口發起CC攻擊。我們通過特征泛化將用戶行為歸一化,經過多維度建模,發現攻擊者在每分鐘請求數、平均返回長度、請求響應時間、UA集合空間、UA最大相似占比等多個關鍵維度與正常用戶群體存在差異。

3、道具交易量化攻擊

攻擊者利用接碼平臺與人機交互,并采用大量真實IP地址,以超低頻率不斷爬取道具交易信息,傳統安全系統難以有效攔截。通過UEBA,我們可以看到攻擊者的行為與正常用戶訪問路徑不同,從而幫助客戶發現未知威脅。

4、游戲外掛

我們對訪問日志通過時間軸線行為建模分析24小時行為走勢,分析其熵和時間軸方差,發現其中一些訪問行為與大部分用戶相比,熵和時間軸方差都較小,并且整體行為尤其是夜間行為不同于正常用戶。通過個群對比,向客戶反饋后發現了游戲外掛。

三、巨人網絡——ATD經典實踐

白山目前已服務上百家游戲客戶,以巨人網絡為例,ATD有效幫助其解決了撞庫、掃號、批量注冊、CC攻擊、外掛等游戲安全問題。

巨人網絡已經建立完整的安全體系,前期白山ATD團隊與巨人網絡安全團隊多次溝通,結合實際業務情況,最終梳理出客戶主要需求如下:

• 業務數據敏感度高,不使用公有云安全產品

• 部門結構分散,不更改網絡

• 使用過傳統安全硬件,需要定制規則,安全團隊人力有限

• 遭遇過CC攻擊,需要提升應用層安全能力

• 發現未知問題

使用ATD后,幫助客戶每天識別并攔截攻擊次數超過1000萬次,其中90%為針對登陸系統的撞庫和掃號攻擊;每天有效攔截近10萬個攻擊源的攻擊,有效降低80%系統報警;并通過機器學習算法解放安全人員人力。

白山ATD團隊平臺,正在幫助更多的游戲客戶構建完整安全防護體系。

關注白山微信公眾號(baishancloud),獲取更多ATD資訊,有關下一代安全更多案例,將持續發布。